SportRun 逆向

好久没产出了,逆一个校园跑小程序,记录一下。

这个小程序要求检测到蓝牙设备才能开始起跑,起跑了之后就可以 Fakelocation 到处转了。目标是 1. 拦截蓝牙请求 2. 伪装蓝牙设备

新东西

小程序解包

wux1an/wxapkg: 微信小程序反编译工具,.wxapkg 文件扫描 + 解密 + 解包工具

蓝牙相关

微信官方文档:连接硬件能力 / 蓝牙 / 介绍

xBeacon:

蓝牙数据参数:https://www.bluetooth.com/wp-content/uploads/Files/Specification/Assigned_Numbers.pdf

安卓 Beacon 发射:

- 一个库 adriancretu/beacons-android: Android BLE advertising library

- 基于上面的库做成的 App Descargar Beacon Toy APK - Última Versión 2024

日志

解包

进入 D:\Documents\WeChat Files\Applet (我这是修改过 Documents 的路径,默认是在 C:\Users\username\Documents)

有一个 wx 开头的文件夹,就是对应小程序(可能由很多个,全部删掉,然后再启动一次小程序,就能看到有新的文件夹生成)

.\wxapkg.exe unpack -r 'D:\Documents\WeChat Files\Applet\wx38e861eeabefe867' 即可解包

代码审计

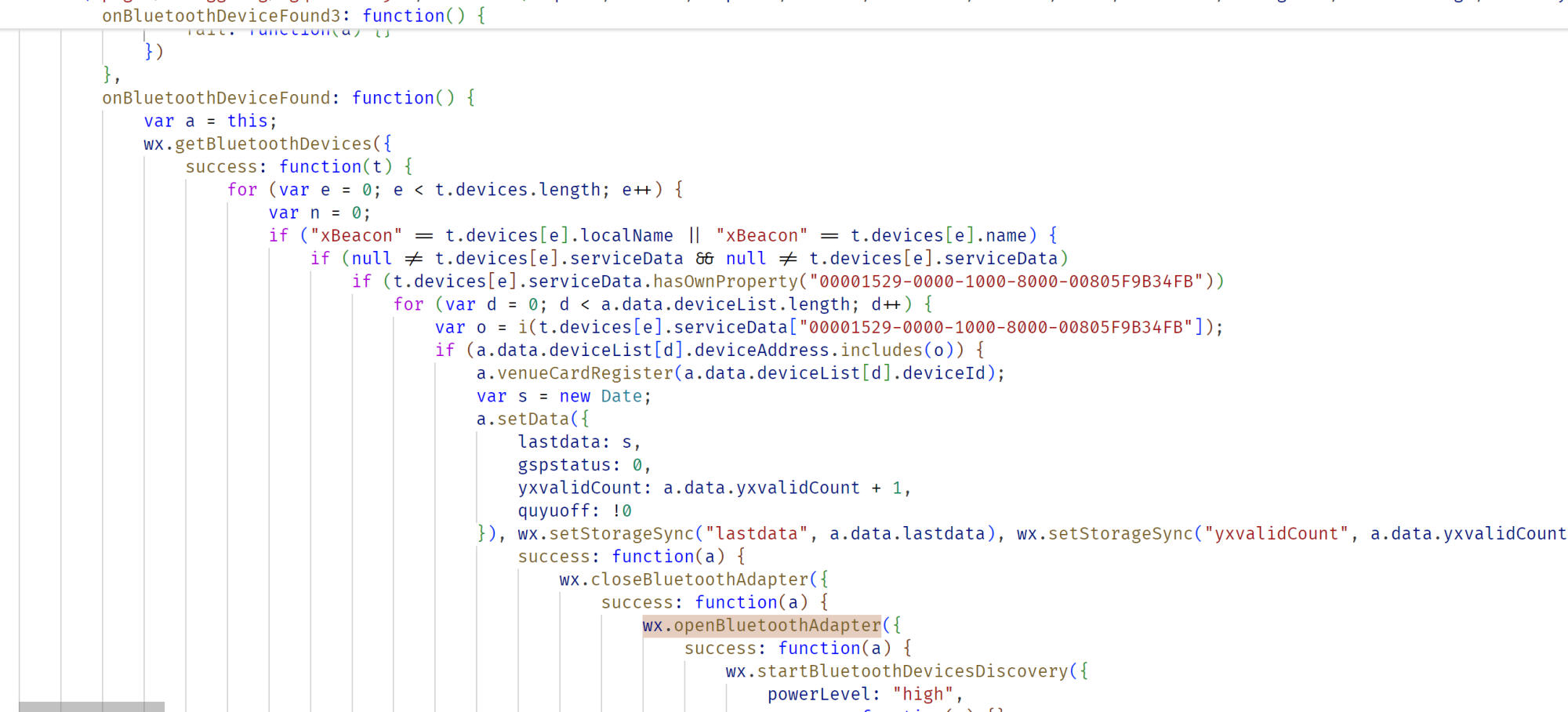

官方文档所述,wx.openBluetoothAdapter 是蓝牙服务的入口,直接搜索

看到很多蓝牙 UUID 都是硬编码的

搜索 xBeacon

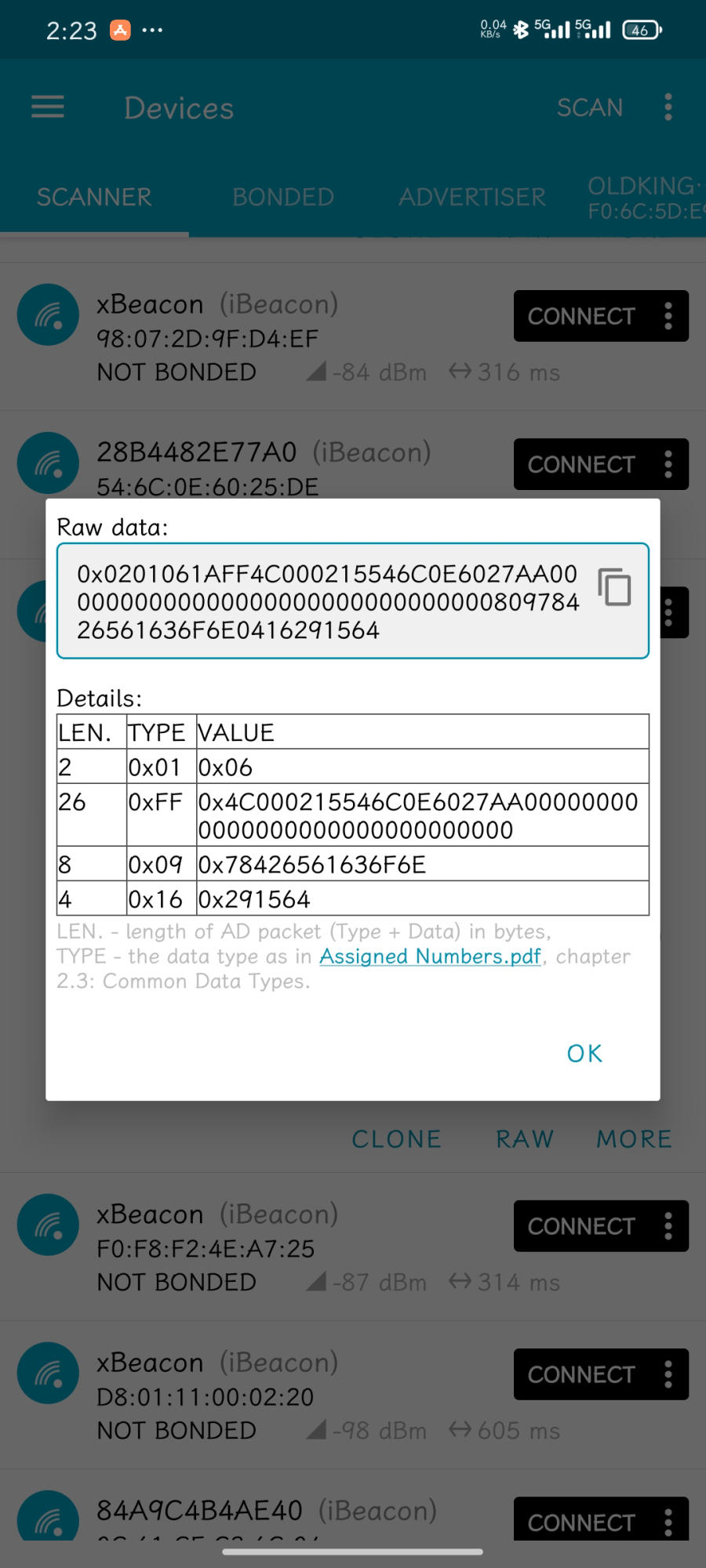

用 nRF connect 搜索蓝牙,有 xBeacon

02 01 06

1A FF 4C000215546C0E6027AA000000000000000000000000000000

08 09 78426561636F6E # xBeacon

04 16 291564参考手册:

0xFF Manufacturer Specific Data

0x09 Complete Local Name

0x16 Service Data - 16-bit UUID Beacon 信号

下一步 ibeacon 信号模拟

https://www.cnblogs.com/zjutlitao/p/17698384.html

https://www.anquanke.com/post/id/197750车联网安全系列——特斯拉iBeacon隐私泄露